-

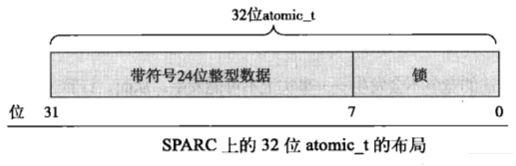

Linux(内核剖析):29—内核同步之(原子操作(原子整数操作(atomic_t、atomic64_t)、原子位操作))

一、原子操作概述 原子操作可以保证指令以原子的方式执行——执行过程不被打断。众所周知,原子原本指的是不可分割的微粒,所以原子操作也就是不能够被分割的指令 Linux内核提供的原子接口 内核提供了两组原子操作接口—— 一组针对整数进行操作,另一组针对单独的位进行操作 在Linux支持的所有体系结构上都实现了这两组接口。大多数体系结构会提供支持原子操作的简单算术指令。而有些体系结构确实缺少简单的原子操…- 129

- 0

-

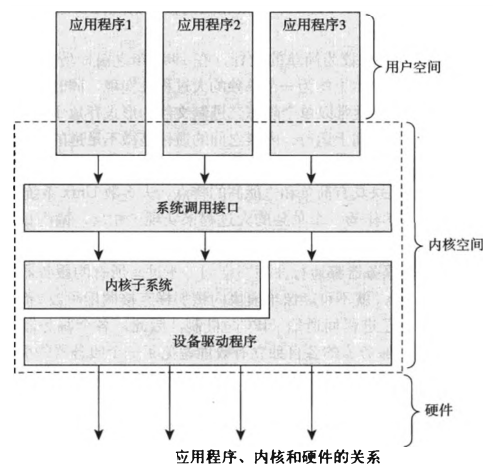

Linux(内核剖析):01—Unix历史、Linux简介

一、Unix历史 U n ix虽然已经使用了40年,但计算机科学家仍然认为它是现存操作系统中最强大和最优秀的系统。 从1969年诞生以来,由Dennis R itchie和Ken Thompson的灵感火花点亮的这个Unix 产物已经成为一种传奇,它历经了时间的考验依然声名不坠 贝尔实验室 Unix是从贝尔试验室的一个失败的多用户操作系统Multics中涅槃而生的。M ultics项目被终止后,贝…- 7

- 0

-

白宫警告微软Exchange服务遭黑客攻击 称依然是活跃中的威胁

美国政府警告说,企业广泛使用的微软 Exchange 电子邮件服务已成为黑客攻击的目标,并警告说这其中依然存在 "活跃中的威胁",据报道,美国有数万家机构面临风险。微软 Exchange 服务器中已经发现了一些漏洞。 微软声称是一个名为 Hafnium 的 "国家支持的威胁行为者"。微软高管汤姆·伯特在一篇博客文章中给出了此次漏洞的细节。此后,美国国家安全委…- 7

- 0

-

黑客大佬去世 年仅42岁:曾发现DNS漏洞拯救了互联网

本周六,安全研究员 Marc Rogers 在推特上发布一则消息,称 Dan Kaminsky 已经去世。Marc Rogers 表示: 我想现在已经无法掩饰了。昨天,我们失去了丹·卡明斯基。他是信息安全领域最耀眼的明星之一,也可能是我认识的最善良的灵魂。 Dan Kaminsky 的生命,永远停在了 42 岁这一年。 关于他的死亡原因,目前尚未公开。 发现 DNS 漏洞,一战成名 Dan Kam…- 5

- 0

-

研究员发现一个专门盗取用户信息的虚假DirectX12下载网站

据外媒报道,恶意软件的所有者似乎找到了一种新方法来欺骗用户安装他们的软件,并且不幸的是,Google 还在其中帮了忙。日前,安全研究员 Oliver Hough 发现黑客创建了一个伪造的 DirectX 12 下载网站,它看起来完全拥有安全证书、隐私政策、免责声明、DMCA 政策等让人们相信它是真的内容,但它却会推送恶意软件扫描用户的电脑以获取私人信息。 这些信息包括桌面截图、个人电脑详细信息、缓…- 3

- 0

-

预警FastAdmin 远程代码执行0day漏洞

2020年9月22日,本站安全专题监测到FastAdmin爆发远程代码执行0day漏洞,黑客登录前台会员中心,即可远程GetShell,风险极大。漏洞描述FastAdmin是一款基于ThinkPHP和Bootstrap的后台开发框架、开放会员中心的站点,上传特定文件可直接GetShell。本站安全专题提醒FastAdmin用户尽快采取安全措施阻止漏洞攻击。影响版本全版本(截止2020年9月22日官…- 28

- 0

-

高通骁龙芯片存在 400 多个漏洞,影响全球超 40% 机型

网络安全供应商 Check Point 表示,该公司在一项代号为“Achilles”研究中,对高通骁龙的数字信号处理( Digital Signal Processing,DSP)芯片进行了广泛的安全性评估。结果发现,该芯片中存在 400 多个易受攻击的代码段。 这意味着,全球市场上有超过 40% 的设备(涉及谷歌、三星、LG、小米、一加等安卓手机)将受到该漏洞影响,面临被黑客入侵的风险。DSP …- 168

- 0

-

预警fastjson < 1.2.66 反序列化远程代码执行漏洞

近日,本站安全专题监测到fastjson官方git披露fastjson存在最新反序列化远程代码执行漏洞攻击Gadgets,利用该最新的Gadgets,攻击者可远程执行服务器任意命令,继而控制服务器权限,风险极大。官方已发布最新版本1.2.66修复该漏洞,请使用到fastjson的用户尽快升级至安全版本。漏洞描述fastjson采用黑名单的方法来防御反序列化漏洞,导致当黑客不断发掘新的可攻击的反序列…- 233

- 0

-

预警FastAdmin 远程代码执行0day漏洞

2020年9月22日,本站安全专题监测到FastAdmin爆发远程代码执行0day漏洞,黑客登录前台会员中心,即可远程GetShell,风险极大。漏洞描述FastAdmin是一款基于ThinkPHP和Bootstrap的后台开发框架、开放会员中心的站点,上传特定文件可直接GetShell。本站安全专题提醒FastAdmin用户尽快采取安全措施阻止漏洞攻击。影响版本全版本(截止2020年9月22日官…- 861

- 0

-

预警Kubeflow未授权访问漏洞

近日,本站安全专题监测到国外某安全团队披露了一起针对Kubernetes集群中的机器学习工具包Kubeflow的挖矿事件。黑客通过Kubeflow未授权访问漏洞,可以远程执行命令并控制服务器。漏洞描述Kubernetes是一款开源的容器编排引擎,Kubeflow功能可通过连接到仪表板的API服务器使用,用户可利用该仪表板来管理其任务。默认情况下,Kubeflow仪表板仅能通过位于群集边缘的Isti…- 258

- 0

-

预警WebLogic多个高危漏洞

2020年7月15日,本站安全专题监测到Oracle官方发布安全公告,披露WebLogic服务器存在多个高危漏洞,包括反序列化等。黑客利用漏洞可能可以远程获取WebLogic服务器权限,风险较大。漏洞描述在此次披露的多个高危漏洞(CVE-2020-14625、CVE-2020-14644、CVE-2020-14645 、CVE-2020-14687 等)中,未经授权的攻击者可以利用Internet…- 116

- 0

-

预警fastjson < 1.2.67 反序列化和SSRF漏洞

近日,本站安全专题监测到fastjson官方git披露fastjson存在最新反序列化远程代码执行漏洞攻击Gadgets,利用该最新的Gadgets,攻击者可以造成远程命令执行,或者造成SSRF漏洞,风险较大。官方已发布最新版本1.2.67修复该漏洞,请使用到fastjson的用户尽快升级至安全版本。漏洞描述fastjson采用黑白名单的方法来防御反序列化漏洞,导致当黑客不断发掘新的可攻击的反序列…- 479

- 0

-

预警WebLogic多个高危漏洞预警

2020年1月15日,本站安全专题监测到Oracle官方发布安全公告,披露WebLogic服务器存在多个高危漏洞,包括反序列化等。黑客利用漏洞可能可以远程获取WebLogic服务器权限,风险较大。漏洞描述CVE-2020-2551中,未经授权的攻击者可以利用Internet Inter-ORB Protocol(互联网内部对象请求代理协议)从而接管WebLogic服务器。CVE-2020-2546…- 216

- 0

-

预警fastjson <= 1.2.68 反序列化远程代码执行漏洞

近日,本站安全专题监测到fastjson爆发新的反序列化远程代码执行漏洞,黑客利用漏洞,可绕过autoType限制,直接远程执行任意命令攻击服务器,风险极大。漏洞描述fastjson采用黑白名单的方法来防御反序列化漏洞,导致当黑客不断发掘新的反序列化Gadgets类时,在autoType关闭的情况下仍然可能可以绕过黑白名单防御机制,造成远程命令执行漏洞。经研究,该漏洞利用门槛较低,可绕过autoT…- 754

- 0

-

预警Spring Cloud Config 服务远程任意文件读取漏洞(CVE-2020-5405)

2020年3月6日,本站安全专题监测到Spring官方发布安全公告,披露Spring Cloud Config服务器存在远程任意文件读取漏洞(CVE-2020-5405)。黑客可通过漏洞直接遍历服务器任意磁盘文件,风险较大。漏洞描述Spring Cloud Config一套开源分布式系统配置服务,为分布式环境提供外部配置服务支持。目前漏洞可利用PoC已在互联网上披露,本站安全专题提醒用户尽快升级相…- 300

- 0

-

fastjson 发布关于“反序列化远程代码执行漏洞”的安全公告

文章转载开源中国 昨天我们报导了 fastjson 补曝出存在高危远程代码执行漏洞,今天 fastjson 官方发布了安全公告: https://github.com/alibaba/fastjson/wiki/security_update_20200601 以下为完整公告引用: 安全公告20200601 近日,阿里云应急响应中心监测到fastjson爆发新的反序列化远程代码执行漏洞,黑客利用漏…- 66

- 0

-

fastjson 发布关于“反序列化远程代码执行漏洞”的安全公告

文章转载开源中国 昨天我们报导了 fastjson 补曝出存在高危远程代码执行漏洞,今天 fastjson 官方发布了安全公告: https://github.com/alibaba/fastjson/wiki/security_update_20200601 以下为完整公告引用: 安全公告20200601 近日,阿里云应急响应中心监测到fastjson爆发新的反序列化远程代码执行漏洞,黑客利用漏…- 86

- 0

-

Android 9.0 等系统存在 StrandHogg 2.0 漏洞

文章转载开源中国 挪威安全公司 Promon 的安全研究人员在 Android 设备中发现了一个漏洞,该漏洞可能使黑客通过诱骗用户在非法应用程序中键入密码来窃取用户数据,会影响所有运行 Android 9.0 及更低版本的设备。 Strandhogg 2.0 的工作原理是诱骗受害者以为他们在合法应用程序上输入密码,而不是与恶意覆盖程序进行交互。Strandhogg 2.0 还可以劫持其他应用程序权…- 61

- 0

-

安全人员发现雷电接口漏洞:可瞬间解锁Windows设备

据外媒报道称,有安全人员发现,Intel Thunderbolt 接口并不安全,其漏洞允许黑客从锁定和加密的 PC 中复制内存或者轻松绕过锁屏的破解方式。 有安全人员使用了一项名为 Thunderspy 的工具,其允许有物理访问权限的攻击者永久地重新编程你的 PC,并从此允许任何人绕过各种安全措施直接访问内存。 该工具允许创建任意的 Thunderbolt 设备身份,克隆用户授权的 Thunder…- 3

- 0

-

微软GitHub 500GB数据被窃取,且要免费泄露,网安公司:这没什么好怕的!

近日,据外媒报道,有黑客声称从微软的私人 GitHub 存储库中窃取了超过 500GB 的数据,并联系了 Bleeping Computer,声称他们已经获得了对这个软件巨头的“私人”存储库的完全访问权,并提供了证据。 图自:Bleeping Computer 对此,一位网友悲观的表示: “什么都能被黑,再也不知道什么是安全的了”。 但有趣的是,这名黑客放弃了出售的计划,现在决定免费泄露。 不知道…- 1

- 0

-

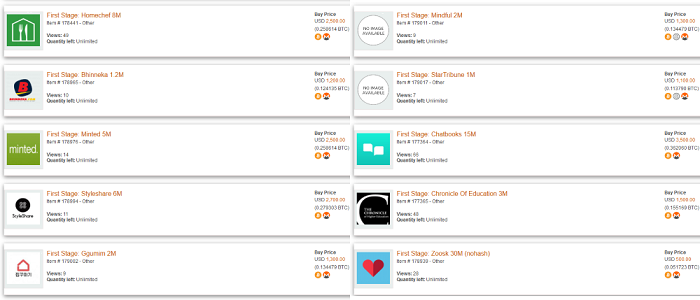

报道称黑客组织ShinyHunters正在暗网市场兜售超7300万条用户记录

ZDNet 报道称,声称窃取了来自十家企业的超 9100 万条用户记录的黑客组织 ShinyHunters,正在暗网市场上叫卖这部分数据。上周的时候,印度尼西亚最大的线上商店 Tokopedia,也遭遇了该组织的入侵。起初,ShinyHunter 在网络上“免费”泄露了 1500 万的用户记录,然后又以 5000 美元的价格在叫卖包含 9100 万条记录的整个数据库(相当于在兜售 7300 万条用…- 2

- 0

-

Firefox 修复两项 0 day 漏洞,建议用户尽快升级

文章转载开源中国 Mozilla 紧急发布了 Firefox 74.0.1 和 Firefox ESR 68.6.1 版本,针对其内存空间管理方式中存在的两个错误进行了修复。 两项漏洞分别为 CVE-2020-6819 和 CVE-2020-6820,均被评级为”严重“。这类 ”user-after-free“ 漏洞使黑客可以将代…- 53

- 0

-

17 年历史,这个 RCE 漏洞已影响数个 Linux 系统

文章转载开源中国 一个影响点对点协议守护程序(Point-to-Point Protocol daemon,pppd)软件,并具有 17 年历史的远程代码执行(remote code execution,RCE)漏洞已对几个基于 Linux 的操作系统造成了影响。Pppd 软件不仅预先安装在大多数 Linux 系统中,而且还为流行的网络设备的固件提供 power。 该 RCE 漏洞由 …- 75

- 0

-

如何在 2020 年用 Java 安全编程

文章转载开源中国 一位名为 Sam Bocetta 的作者发表了一篇文章,针对在 2020 年使用 Java 进行编码时应遵循的五个原则进行了研究。他在文中表示,尽管目前 Java 的安全性相较于一些旧的语言(特别是 C 和 C ++)而言有所长进,但是使用 Java 编写的代码的漏洞级别还是取决于程序员遵循的最佳实践。 在当今的开发环境中更是如此,各种新的…- 76

- 0

幸运之星正在降临...

点击领取今天的签到奖励!

恭喜!您今天获得了{{mission.data.mission.credit}}积分

我的优惠劵

-

¥优惠劵使用时效:无法使用使用时效:

之前

使用时效:永久有效优惠劵ID:×

没有优惠劵可用!