2020年1月15日,本站安全专题监测到Oracle官方发布安全公告,披露WebLogic服务器存在多个高危漏洞,包括反序列化等。黑客利用漏洞可能可以远程获取WebLogic服务器权限,风险较大。

漏洞描述

CVE-2020-2551中,未经授权的攻击者可以利用Internet Inter-ORB Protocol(互联网内部对象请求代理协议)从而接管WebLogic服务器。

CVE-2020-2546中,未经授权的攻击者则通过构造T3协议请求,绕过WebLoig的反序列化黑名单,从而接管WebLogic服务器。

CVE-2020-2555中,未经授权的攻击者则通过构造T3协议请求,绕过WebLoig的反序列化黑名单,从而接管WebLogic服务器。

漏洞评级

CVE-2020-2551:严重

CVE-2020-2546:严重

CVE-2020-2555:严重

影响版本

WebLogic 10.3.6.0.0

WebLogic 12.1.3.0.0

WebLogic 12.2.1.3.0

WebLogic 12.2.1.4.0

安全建议

一、禁用T3协议

如果您不依赖T3协议进行JVM通信,可通过暂时阻断T3协议缓解此漏洞带来的影响。

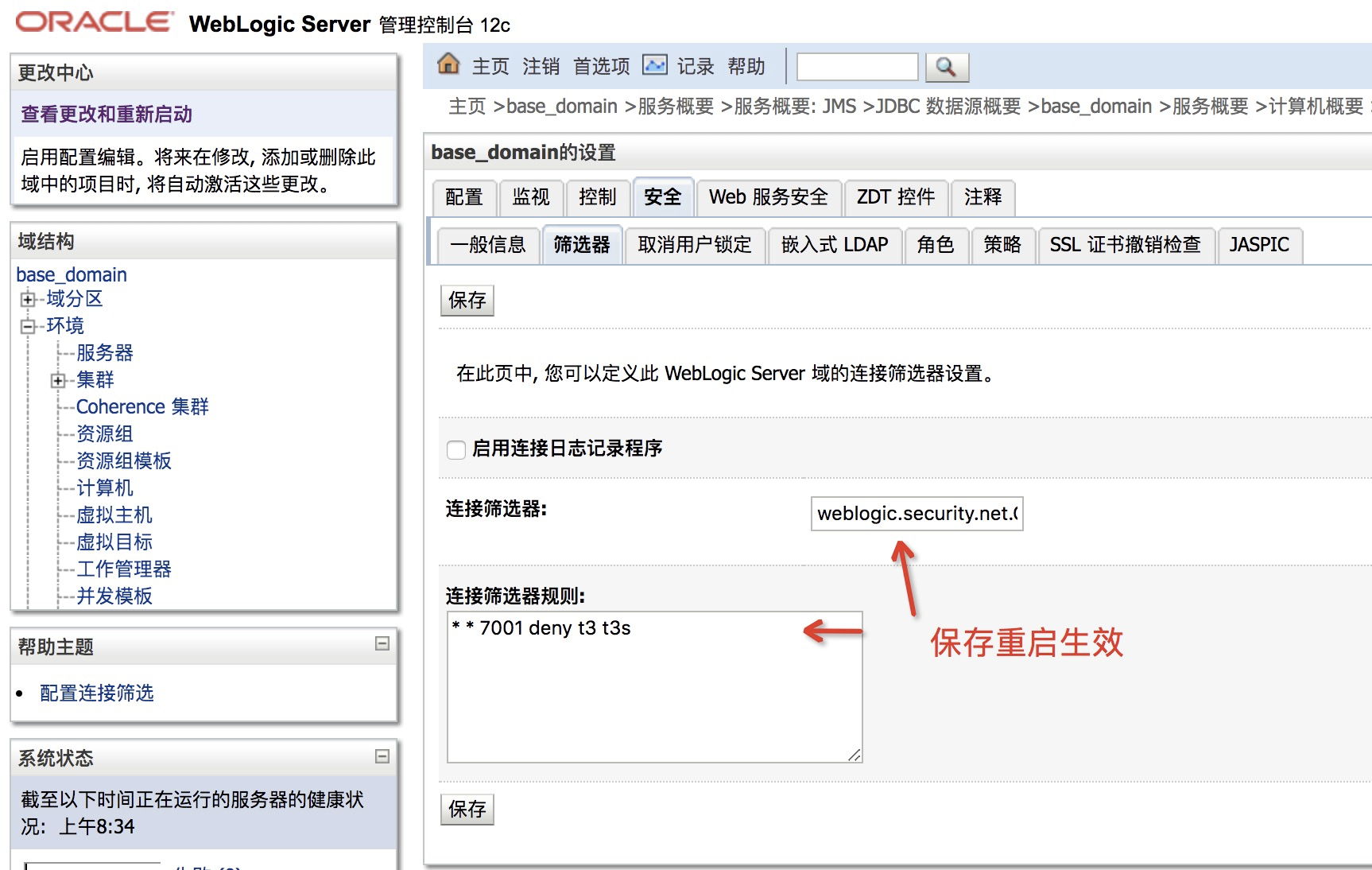

1. 进入Weblogic控制台,在base_domain配置页面中,进入“安全”选项卡页面,点击“筛选器”,配置筛选器。

2. 在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则框中输入:* * 7001 deny t3 t3s。

3. 保存生效(无需重启)。

二、禁止启用IIOP

登陆Weblogic控制台,找到启用IIOP选项,取消勾选,重启生效

三、升级官方补丁

相关链接

https://www.oracle.com/security-alerts/cpujan2020.html

我们会关注后续进展,请随时关注官方公告。

内容来自网络,如有侵犯到您的权益,请联系站长QQ7529997,我们将及时处理。

本站安全专题

2020.01.15