来自 Google 的安全工程师 Ruslan Habalov 近日在其个人站点中披露,在 Chrome 和 Firefox 等浏览器中出现了一个旁路攻击,能够泄露跨来源框架的视觉内容。发现该漏洞的还有德国的渗透测试工程师 Dario Weißer 和另外一名安全研究人员。

该漏洞归因于 2016 年 CSS3 Web 标准中引入的名为 “mix-blend-mode” 的特性,允许 Web 开发人员将 Web 组件叠加在一起,并添加控制其交互方式的效果。为展示此漏洞,研究人员造访了一个恶意网站,发现可以利用跨域 iframe 获取用户的 Facebook 资料,包括照片和用户名等信息,整个过程不需要与用户有额外的互动。

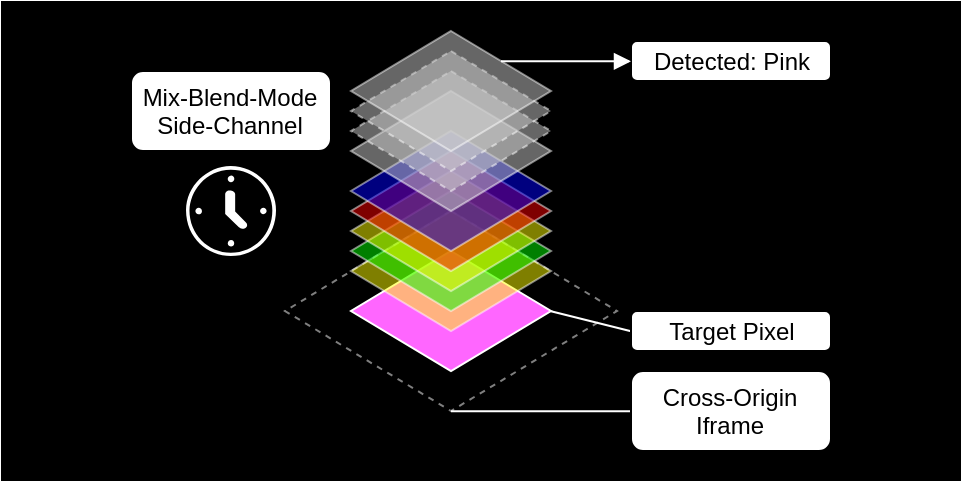

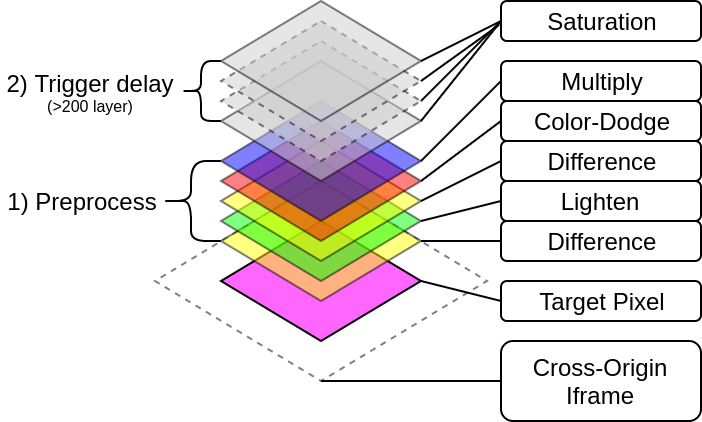

Habalov 在文中解释称,在启用 “mix-blend-mode” 时,攻击者可以利用 DIV 元素的层叠来覆盖目标对象的浮动框架(iframe),浏览器渲染此一层叠的时间会根据浮动框架内的像素颜色而有所不同,最后在浮动框架中移动该 DIV 层叠,强迫重新渲染并测量个别的渲染时间,即有可能算出浮动框架的内容。经过测试,大概 20 秒左右就能拿到用户的 ID ,5 分钟左右就能拿到模糊的个人资料和图片。

据悉,受影响的浏览器主要是 Firefox 和 Chrome,Internet Explorer 和 Microsoft Edge 不受影响是因为它们不支持 mix-blend-mode,Safari 由于采用的是矢量化的实现方式也不受影响。

Habalov 在验证漏洞后,于去年向浏览器开发商和 Facebook 报告了该漏洞,Facebook 的最终回复是对此无能为力,Google 和 Mozilla 在 Chrome v63.0 和 Firefox Quantum v 60.0 中修复了该漏洞。