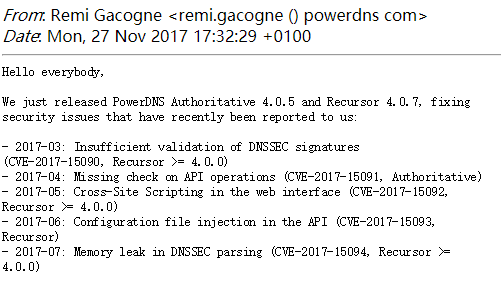

开源 DNS 软件服务商 PowerDNS 建议用户尽快更新其 “Authoritative” 和 “Recursor” ,以压制近期披露的五个漏洞。这些漏洞都没有给 PowerDNS 本身带来危害风险,但攻击者能够利用各种方式对用户进行 DNS 欺诈。

具体包括:

-

针对 Recursor 的 CVE-2017-15090,DNSSEC 签名验证可能会让一名中间人攻击者发出伪造记录的有效签名。

-

针对 DNSSEC 实施的 CVE-2017-15094,这是一个拒绝服务的 bug 。授权服务器制作的数据包可能会导致 Recursor 中的内存泄漏。

-

CVE-2017-15092 ,PowerDNS Recursor 的 Web 界面中的跨站脚本 bug 。

-

CVE-2017-15093,PowerDNS Recursor 同时受其配置文件注入 API 的影响。

-

CVE-2017-15091,针对 PowerDNS Authoritative,影响对 API 操作的缺失检查。

PowerDNS 的 Remi Gacogne 表示,这些 bug 只影响非默认配置,主要影响的是 4.0.0 以上的版本。针对上诉的漏洞,已发布 PowerDNS Authoritative 4.0.5 和 Recursor 4.0.7 ,建议尽快升级。