-

系统稳定性建设(14) – 稳定性治理思路与实践

想了想,还是把过往一段时间里,我们在稳定性建设中的实践记录下来,包含一些思路和方法,也算是一部大型踩坑记录,也只是一些实践过的野路子、野方法。 文章目录 Toggle 团队背景治理目标故障分级稳定性目标治理思路事前预防研发流程中的保障常态化治理专项优化故障发现基础组件监控服务监控链路监控业务监控流量监控故障恢复故障注入恢复手段扩容熔断/限流/降级多云多活技术治理之外的稳定性能力建设流程标准及自动化…- 12

- 0

-

系统稳定性建设(12) – 线上监控指标全解(线上问题排查指南)

前言本文将从 基础设施(CPU、内存、网络、磁盘)、 服务内部(JVM、线程池、连接池等)、中间件(MySQL、Redis、MQ等)、服务治理(注册中心、熔断、分布式事务、服务间调用)、业务指标(支付成功率、转化漏斗)、用户体验(页面性能、用户反馈) 等全维度出发,讲解线上应用的全方面监控参数,大家设计线上服务监控的时候可以借鉴这些参数和思路。线上问题排查也可从这些角度出发。掌握这些将全方面提升你…- 78

- 0

-

2024年十大网络安全事件盘点

10大网络安全事件 1微软高管邮箱被“午夜暴雪”攻陷 2024年1月,微软披露其遭到了威胁组织“午夜暴风雪”的攻击。攻击者主要针对微软的高级领导团队成员以及网络安全、法务等部门的员工,窃取了部分电子邮件和附件,同时还访问了一些源代码库和内部系统。 攻击者首先通过一个遗留的非生产测试租户账户获得访问权限,使用密码喷洒攻击,这种攻击方式涉及同时对多个账户尝试大量常见密码。在获得初步立足点后,他们从被攻…- 35

- 0

-

IT运维治理 – 美团点评数据库智能运维探索与实践

讲师介绍: 赵应钢,曾就职于百度、新浪、去哪儿网等,10年数据库自动化运维开发、数据库性能优化、大规模数据库集群技术保障和架构优化经验。现为美团点评运维研究员,DBA团队(北京)负责人,负责MySQL、KV服务的平台建设和技术保障工作。 演讲大纲: ● 数据库平台的演变; ● 现状和面临的挑战; ● 从自动化到智能化; 文章摘要: 传统的数据库运维方式已经越来越难于满足业务方对数据库的稳定性、可用…- 28

- 0

-

经验教训 – 2018.12.24 一个800万的教训:运维怎样规避违规操作风险?

“郑大一附院系统瘫痪2小时,违规操作的运维被判5年半”的事件刷了屏。据目前公开资料显示,北京中科某某科技有限公司的夏某某在未经授权或许可的情况下,私自编写了“数据库性能观测程序”和锁表语句,并利用私自记录的账号密码将该程序私自连接郑大一附院“HIS数据库”,导致该锁表语句在“HIS数据库”运行并锁定,造成郑大一附院三个院区所有门诊、临床计算机业务受恶意语句攻击,多个门诊业务系统无法正常操作,所有门…- 21

- 0

-

CMDB是配置管理库它应该长得怎么样?数据资产体系如何建设?

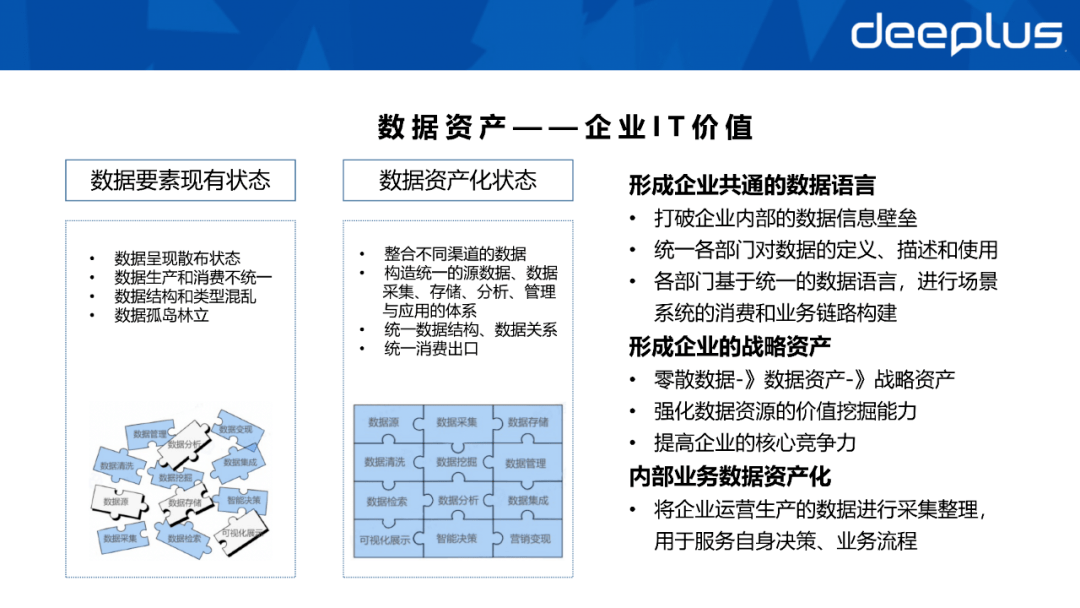

一、认识数据资产 二、数据治理-方法论 三、CMDB平台建设 四、B站SRE资产平台建设之路 一、认识数据资产 1. 数据资产——企业IT价值 如图所示,未进行数据资产化建设时,数据可能呈现离散状态,数据生产和消费不统一,容易出现数据孤岛或零利益的情况。 建设数据资产化后,我们整合不同渠道数据,构造统一的数据源,或数据采集、存储、分析的流程链路,进而统一对应的数据结构、数据关系和消费出口。 运营数…- 55

- 0

-

SpringSecurity学习

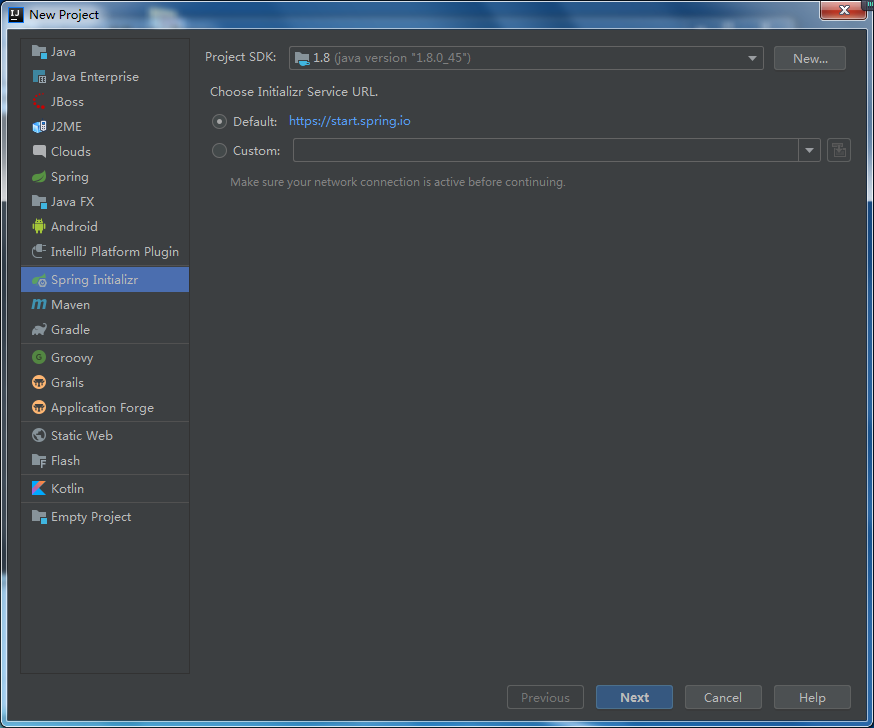

<<SpringBoot + Spring Security>> 每天更新一点。。。。 文章目录 第1章 初识Spring Security 1.1 Spring Security简介 * 1.2 创建简单项目 * 1.3 修改默认的登录名密码(基于内存用户) 1.3.1 修改application.propeities * 1.3.2 基于内存的多用户配置 1 * 1…- 17

- 0

-

20个最棒的JavaScript图表库

每个企业在做重要决定时都倾向于做数据分析。实际上他们很多时候都是沉沦在数据里头,不知道如何跳出其中。随着大数据的到来,曾经好用的表格和图表只是不再削减它了。 企业一直寻求更好的方式来可视化数据,更好的互动和使图表多角度。毕竟,只有从数据中抽出的见解才是有用的。 JavaScript 图表库出现了,作为漂亮的,容易理解的,交互式的可视化图表最有力的工具。它能更容易提取和传达关键的模式和见解,而静态图…- 19

- 0

-

前端点滴(Node.js)(五)—- 构建 Web 应用(一)基础功能

Node.js 通过对异步IO、异步编程、网络编程的学习,就是在为构建Web打下坚实的基础。接下来就开始深入地学习如何构建Web应用。 一、构建 Web 应用 1. 基础功能 (1)请求方法 在Web应用中除了常见的GET请求,POST请求外还有HEAD、DELETE、PUT、CONNECT等方法。请求方法存在于报文的第一行的第一个单词,通常是一个大写,报文示例如下: 1> GET / HT…- 29

- 0

-

20个最棒的JavaScript图表库

每个企业在做重要决定时都倾向于做数据分析。实际上他们很多时候都是沉沦在数据里头,不知道如何跳出其中。随着大数据的到来,曾经好用的表格和图表只是不再削减它了。 企业一直寻求更好的方式来可视化数据,更好的互动和使图表多角度。毕竟,只有从数据中抽出的见解才是有用的。 JavaScript 图表库出现了,作为漂亮的,容易理解的,交互式的可视化图表最有力的工具。它能更容易提取和传达关键的模式和见解,而静态图…- 10

- 0

-

通过GitHub创建个人技术博客图文详解

转自:http://www.linuxidc.com/Linux/2015-02/114121.htm GitHub 在过去的8年中取得了很大的进展。开发者不断的推动 Git 应用的发展极限。本文主要讲解下通过GitHub创建个人技术博客图文教程。首先,你需要注册一个 GitHub 账号,最好取一个自己认为有意义的名字,比如姓名全拼,昵称全拼,如果被占用,可以加上有意义的数字。 本文中假设用户名为…- 13

- 0

-

Docker常用命令

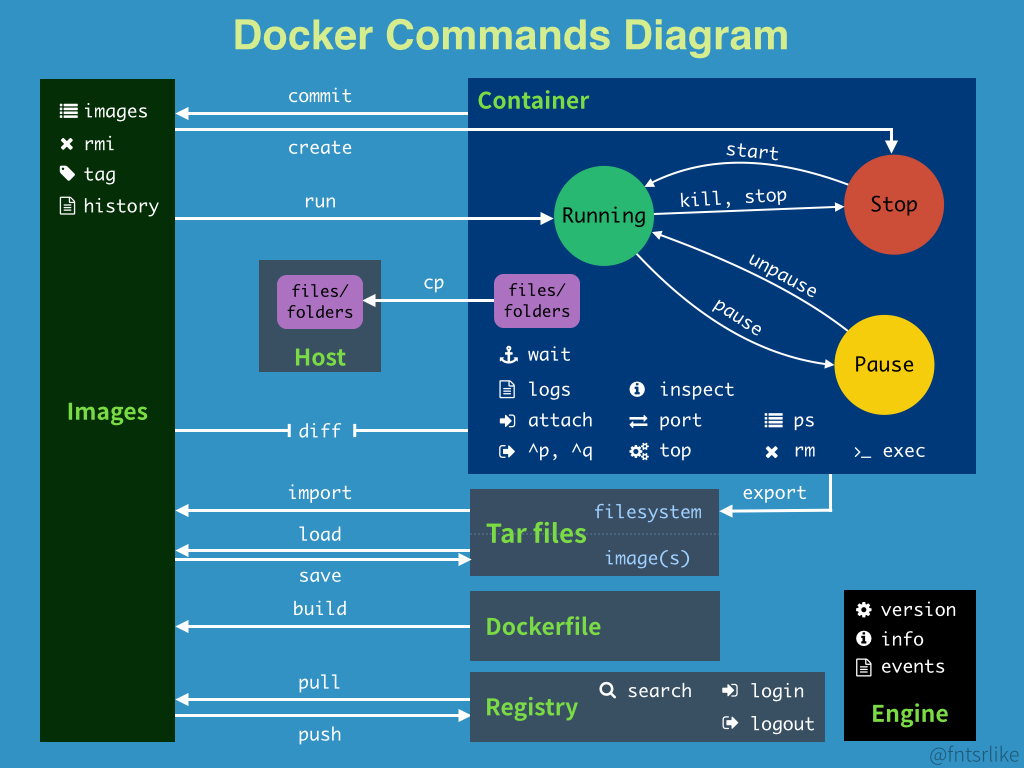

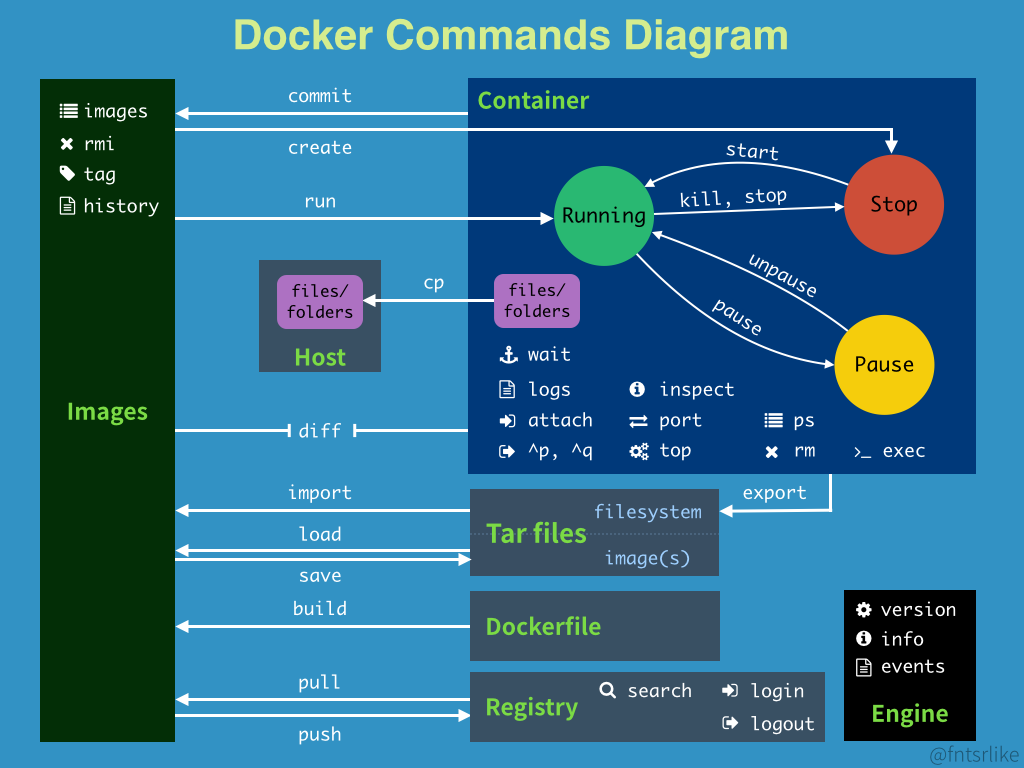

安装docker后,可以使用命令行: 1docker help 2 3 1Usage: docker [OPTIONS] COMMAND 2 3A self-sufficient runtime for containers 4 5Options: 6 --config string Location of client config files (default 7 "C:\\User…- 7

- 0

-

帮你深入理解OAuth2.0协议

帮你深入理解OAuth2.0协议 1. 引言 如果你开车去酒店赴宴,你经常会苦于找不到停车位而耽误很多时间。是否有好办法可以避免这个问题呢?有的,听说有一些豪车的车主就不担心这个问题。豪车一般配备两种钥匙:主钥匙和泊车钥匙。当你到酒店后,只需要将泊车钥匙交给服务生,停车的事情就由服务生去处理。与主钥匙相比,这种泊车钥匙的使用功能是受限制的:它只能启动发动机并让车行驶一段有限的距离,可以锁车,但无法…- 18

- 0

-

Kubernetes之(十三)ConfigMap和Secret

目录 Kubernetes之(十三)ConfigMap和Secret ConfigMap ConfigMap创建方式 * 存储卷方式挂载configmap: * 使用nginx-www配置nginx Secret 创建 Secret Kubernetes之(十三)ConfigMap和Secret 简介 ConfigMap和Secret是kubernetes系统上两种特殊类型的存储卷,ConfigM…- 39

- 0

-

Harbor用户机制、镜像同步和与Kubernetes的集成实践

Harbor用户机制、镜像同步和与Kubernetes的集成实践 Habor是由VMWare公司开源的容器镜像仓库。事实上,Habor是在Docker Registry上进行了相应的企业级扩展,从而获得了更加广泛的应用,这些新的企业级特性包括:管理用户界面,基于角色的访问控制 ,AD/LDAP集成以及审计日志等。 容器的核心在于镜象的概念,由于可以将应用打包成镜像,并快速的启动和停止,因此容器成为…- 14

- 0

-

常用加密解密算法【RSA、AES、DES、MD5】介绍和使用

为了防止我们的数据泄露,我们往往会对数据进行加密,特别是敏感数据,我们要求的安全性更高。下面将介绍几种常用的加密算法使用。这些算法的加密对象都是基于二进制数据,如果要加密字符串就使用统一编码(如:utf8)进行编码后加密。 1.摘要算法 常用的摘要算法有MD5,SHA1。摘要算法是一个不可逆过程,就是无论多大数据,经过算法运算后都是生成固定长度的数据,一般结果使用16进制进行显示。 …- 93

- 0

-

哈希(Hash)与加密(Encrypt)的基本原理、区别及工程应用

0、摘要 今天看到吉日嘎拉的一篇关于管理软件中信息加密和安全的文章,感觉非常有实际意义。文中作者从实践经验出发,讨论了信息管理软件中如何通过哈希和加密进行数据保护。但是从文章评论中也可以看出很多朋友对这个方面一些基本概念比较模糊,这样就容易“照葫芦画瓢”,不能根据自身具体情况灵活选择和使用各种哈希和加密方式。本文不对哈希和加密做过于深入的讨论,而是对哈希和加密的基本概念和原理进行阐述、…- 22

- 0

-

Docker常用命令

安装docker后,可以使用命令行: 1docker help 2 3 1Usage: docker [OPTIONS] COMMAND 2 3A self-sufficient runtime for containers 4 5Options: 6 --config string Location of client config files (default 7 "C:\\User…- 22

- 0

-

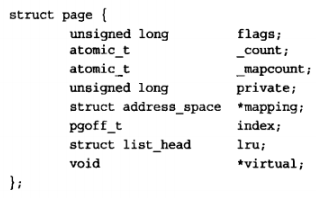

Linux(内核剖析):38—内存管理之(页(struct page)、区(struct zone))

一、页 内核把物理页作为内存管理的基本单位。尽管处理器的最小可寻址单位通常为字(甚至字节),但是,内存管理单元(MMU,管理内存并把虚拟地址转换为物理地址的硬件)通常以页为单位进行处理。正因为如此,MMU以页(page)大小为单位来管理系统中的页表(这也是页表名的来由)。从虚拟内存的角度来看,页就是最小单位 在后面“可移植性”中我们将会看到,体系结构不同,支持的页大小也不尽相同,还有些体系结构甚至…- 51

- 0

-

无人驾驶的未来 后疫情时代如何抵达

作者 马冀,澳鹏(Appen)中国区副总裁 自动驾驶——疫情危难中显身手 2020 年,一场突如其来的新冠肺炎肆虐全球, 导致不同国家的人们被迫隔离或保持社交距离,人与人之间的接触变得风险极高。一时间,人们对于人工智能机器人、自动驾驶等可有效解决人与人接触的“无人”技术的出现与应用翘首以待。疫情期间,从无接触测温到在线办公,云会议、在线教育、在线发布会、云逛街、云旅游等,人工智能在这场战役中大显…- 8

- 0

-

微软购买危险域名 corp.com,以保护客户安全

文章转载开源中国 据安全研究员布莱恩·克雷布斯(Brian Krebs)透露,微软已经购买了危险域名 corp.com,目的是避免这个域名被居心不良的人员买走。目前,微软正在确认购买,但是还没有透露具体价格。 corp.com 在 26 年前被一个私人公民迈克·奥康纳(Mike O'Connor) 购买,但之后该域名却一直被闲置。今年 2 …- 74

- 0

-

NSA 公布 Windows 10 严重漏洞,影响 9 亿多台设备

文章转载开源中国 美国国家安全局(National Security Agency,NSA)日前公布了一个 Windows 10 的漏洞,该漏洞使 9 亿多台 PC 易受到攻击。 在 NSA 发现并披露了该漏洞后,微软于近日发布了 Windows 10 和 Server 2016 的补丁程序。Windows 10 是目前世界上使用最广泛的操作系统,已安装在超过 9 亿台 PC 上。 此漏…- 167

- 0

-

预警Kubernetes API服务器远程特权提升漏洞

2018年12月04日,安全专题监测到Kubernetes官方发布安全通告,披露了一个Kubernetes API服务器特权提升漏洞CVE-2018-1002105。漏洞描述通过特制请求,未经身份验证的恶意用户可以通过Kubernetes API服务器与后端服务器(例如聚合API服务器和kubelets)建立连接,然后通过同一连接将任意请求直接发送到后端,并使用Kubernetes API服务器用…- 104

- 0

-

预警Harbor 多个高危漏洞(CVE-2019-19029、CVE-2019-19026等)

2019年12月4日,本站安全专题监测到镜像仓库Harbor官方发布安全更新通告,修复了包括权限提升、SQL注入、用户枚举在内的多个高危漏洞。漏洞描述Harbor是一个用于存储和分发Docker镜像的企业级Registry服务器。Harbor 1.8.6和1.9.3之前版本的部分接口存在权限提升、SQL注入、用户枚举等多个高危漏洞。攻击者通过构造特定请求,可利用SQL注入获取大量敏感数据,或者将低…- 544

- 0

幸运之星正在降临...

点击领取今天的签到奖励!

恭喜!您今天获得了{{mission.data.mission.credit}}积分

我的优惠劵

-

¥优惠劵使用时效:无法使用使用时效:

之前

使用时效:永久有效优惠劵ID:×

没有优惠劵可用!