-

2024年十大网络安全事件盘点

10大网络安全事件 1微软高管邮箱被“午夜暴雪”攻陷 2024年1月,微软披露其遭到了威胁组织“午夜暴风雪”的攻击。攻击者主要针对微软的高级领导团队成员以及网络安全、法务等部门的员工,窃取了部分电子邮件和附件,同时还访问了一些源代码库和内部系统。 攻击者首先通过一个遗留的非生产测试租户账户获得访问权限,使用密码喷洒攻击,这种攻击方式涉及同时对多个账户尝试大量常见密码。在获得初步立足点后,他们从被攻…- 33

- 0

-

系统稳定性建设(11) – 系统总出故障怎么办?稳定性建设是什么?

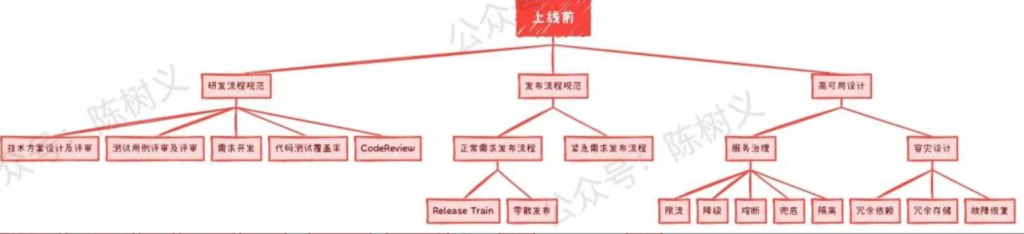

大家好,我是树哥。 说到系统稳定性,不知道大家会想起什么?我想大多数人会觉得这个词挺虚的,不知道系统稳定性指的是什么。 一年前的我看到这个词,也是类似于这样的感受,大概只知道要消除单点、做好监控报警,但却并没有一个体系化的方法论。 经过一段时间的摸索,我对系统稳定性有了较为体系化的认识,于是迫不及待地希望和大家一起分享。所以今天,就让我跟大家简单聊聊系统稳定性建设这个话题吧! 文章目录 Toggl…- 17

- 0

-

经验教训 – 2020.02.23 微盟花23亿买下一个惨痛教训

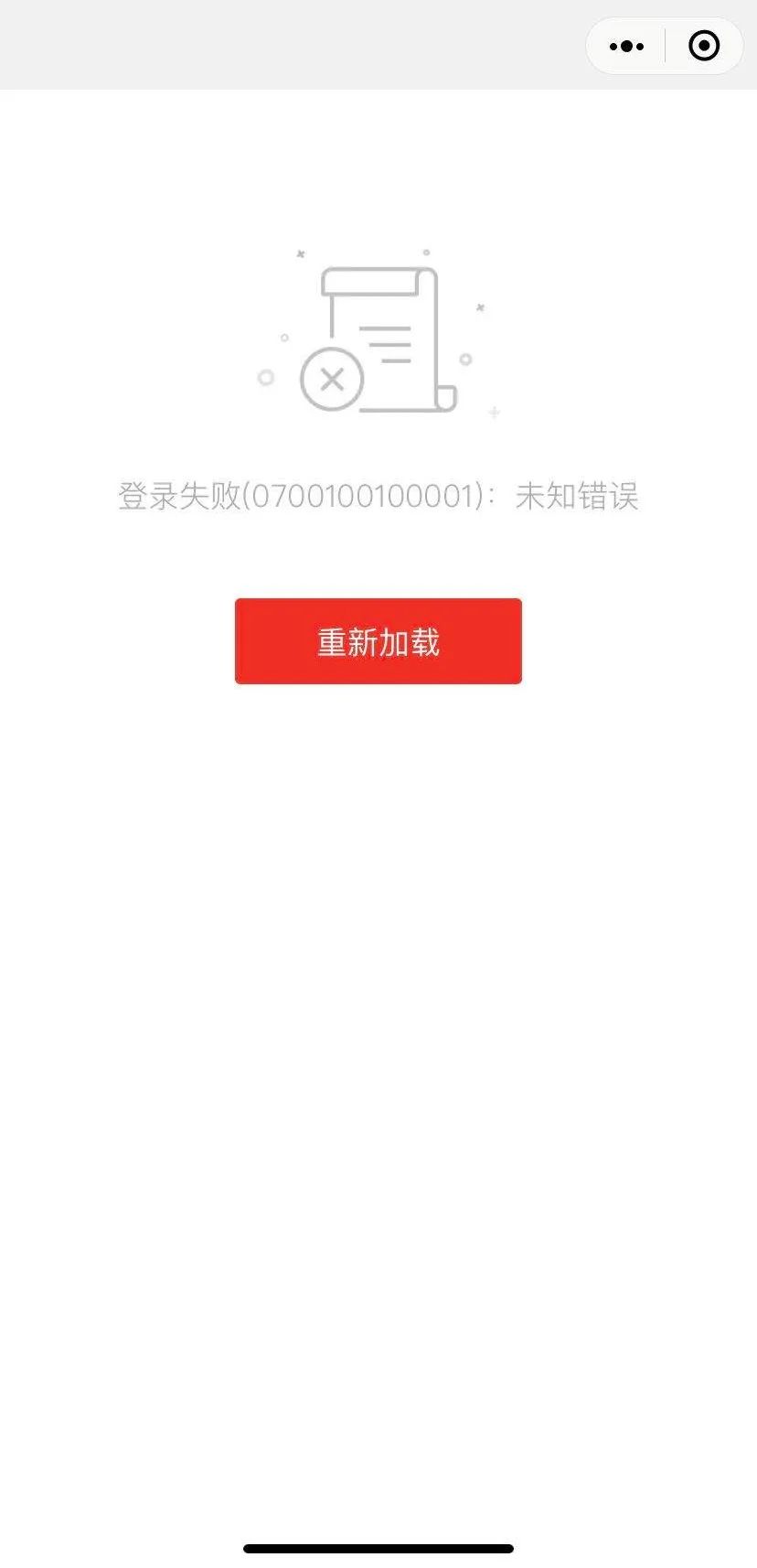

2月23日晚7点左右,微盟多个小程序显示出现未知错误,多次刷新仍未恢复正常。 基于微盟的商家小程序也都随之宕机,一度无法打开。从23日晚间起,宕机超过24小时,线上生意基本停摆的商家不在少数。 对此,官方一开始回应称设备物理故障,正在紧急抢修和修复。 2月25日,微盟集团(2013.HK)发布关于系统故障的公告,称SaaS(软件即服务)业务数据遭到员工人为破坏,并表示已向上海警方报…- 2

- 0

-

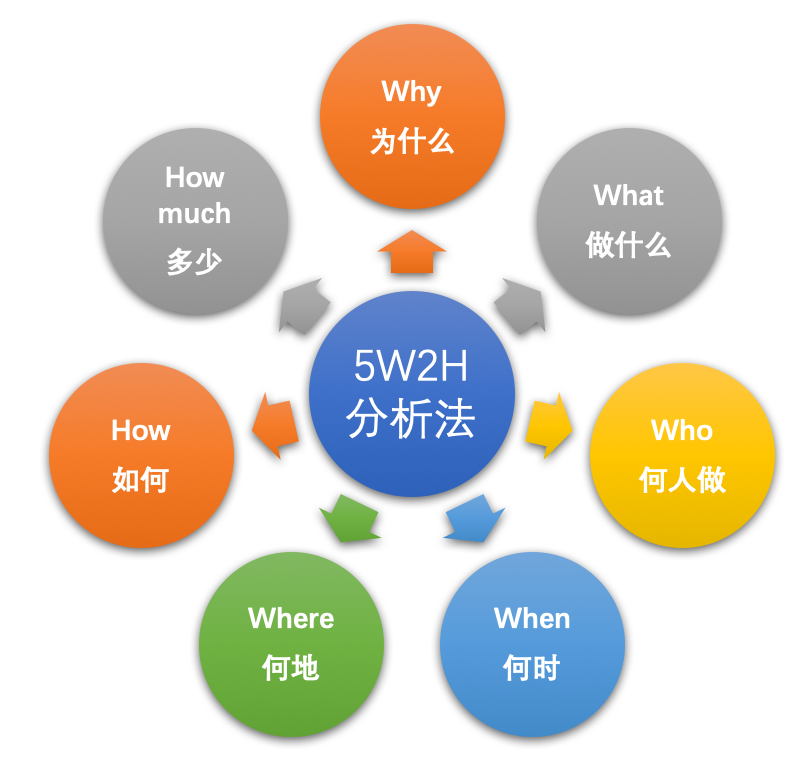

故障复盘 – 复盘工具 5Why法

发明者用五个以W开头的英语单词和两个以H开头的英语单词进行设问,发现解决问题的线索,寻找发明思路,进行设计构思,从而搞出新的发明项目,这就叫做5W2H法。(1)WHAT——是什么,目的是什么,做什么工作。(2)WHY——为什么要做,可不可以不做,有没有替代方案。(3)WHO——谁,由谁来做。(4)WHEN——何时,什么时间做,什么时机最适宜。(5)WHERE——何处,在哪里做。(6)HOW ——怎…- 10

- 0

-

2015.05.28 事件回顾,深入解析和反思携程宕机事件

携程网宕机事件还在持续,截止 28 号晚上 8 点,携程首页还是指向一个静态页面,所有动态网页都访问不了。关于事故根源,网上众说纷纭。作为互联网运维老兵,尝试分析原因,谈谈网友的看法 携程微博:5月29日1:30分,经携程技术排查,确认此次事件是由于员工错误操作导致。由于携程涉及的业务、应用及服务繁多,验证应用与服务之间的功能是否正常运行,花了较长时间。携程官方网站及APP已于28日23:29全面…- 10

- 0

-

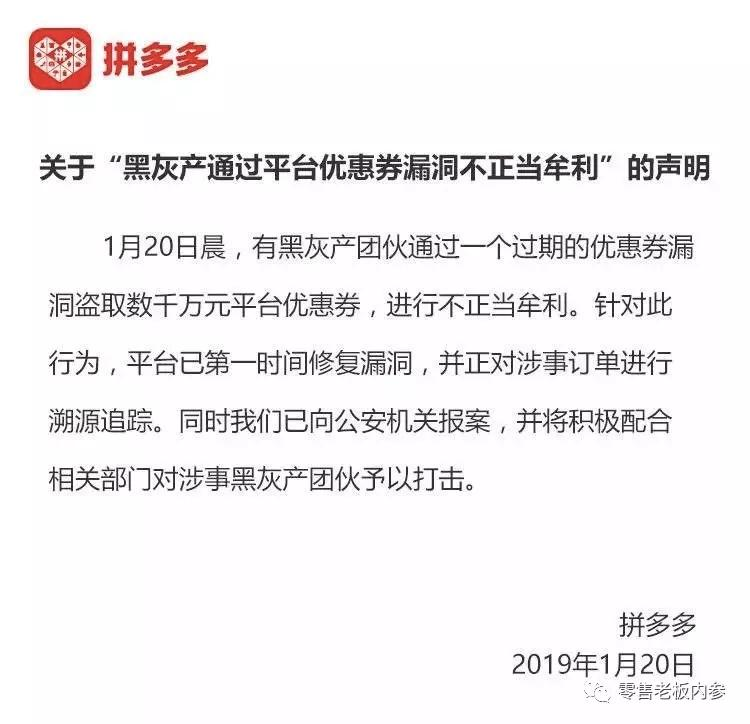

经验教训 – 凡是跟金额相关必要从业务角度进行监控,拼XX回应BUG事件回顾

2019-1-20 凌晨一点多,拼多多平台BUG出现。根据脉脉一个ID为“程序员·鹿杖客”的自我爆料,他作为拼多多的一个程序员,将一个100元的无门槛测试券,设置成了自动上线,并在凌晨一点多上线。这些100元无门槛优惠券,拼多多网站页面告知,可以全场通用(特殊商品除外)。 凌晨三点多,已经有大量用户通过网络相互转告领券。而这些可以无条件领取的100无门槛券,经过一些用户以及不排除大职业“羊毛党”发…- 1

- 0

-

IT服务治理 – AIOps 在腾讯的探索和实践

1 从一个 NLP 故事说起 首先我想从一个 NLP 小的故事来说起。 在二十世纪三四十年代,人们大量尝试用机器的方式去理解自然语言,开始是用类似于左图一样的语法树的基于规则的方式处理的,但后来逐渐地变化为以统计的方式去做。 到了二十世纪七十年代之后,基于规则的句法分析逐渐地走到了尽头。 1972年的时候,自然语言处理领域大师贾里尼克加入了IBM。1974年左右,他在 IBM 提出了基于…- 13

- 0

-

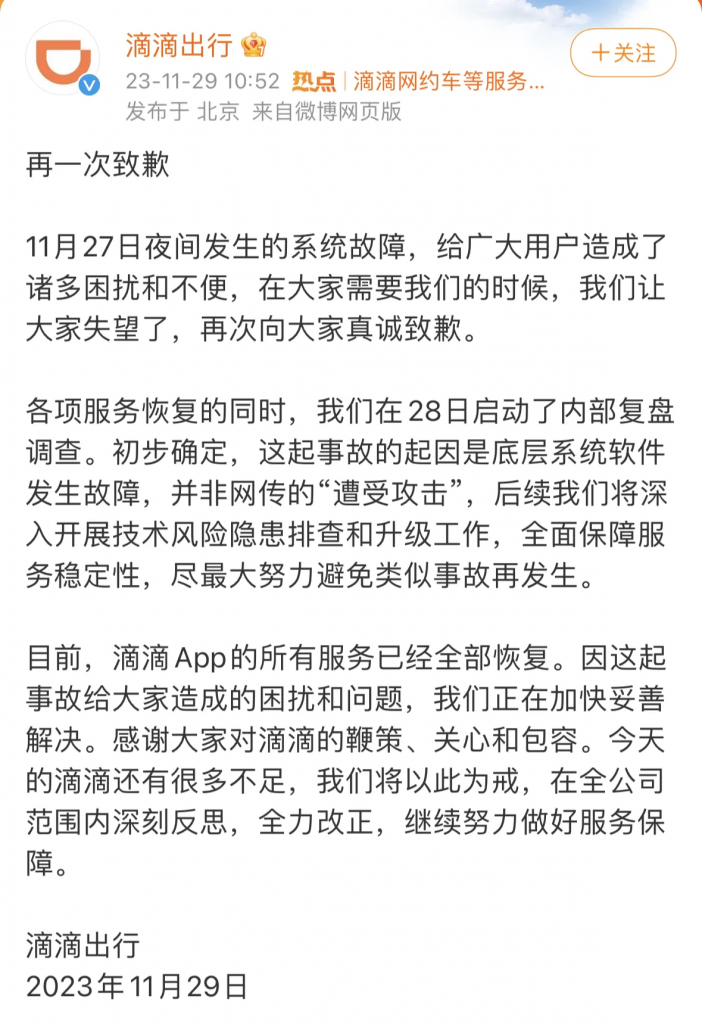

经验教训 – 滴滴崩了滴滴官方公布P0级事故原因

11月29日,滴滴出行再就27日夜间系统故障致歉,提出了相应的补救措施和补偿方案。并公布了本次事故的初步调查结果:起因是底层系统软件发生故障,并非网传的“遭受攻击”。 同时,滴滴表示,当前所有服务已全部恢复,后续将深入开展技术风险隐患排查和升级工作,全面保障服务稳定性,尽最大努力避免类似事故再发生。 滴滴拥有庞大的业务线,其底层系统由复杂的软硬件构成,其中包括服务器、网络设备、数据库等等重要组成部…- 5

- 0

-

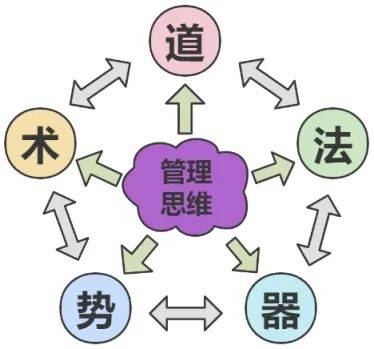

最佳实践 – 技术如何从小白到管理,怎么支撑业务快速发展?

一、背景 技术管理者(技术总监/经理/CTO)期望通过体系化的管理方式建设,能够在百人,千人以上的团队中有效的构建聚焦目标、自我成长、高效能的研发作战团队,快速拿出成果,支撑业务的快速发展。 二、痛点 从小团队人员快速扩张,团队文化稀释,人员效能下降,目标逐渐弱化。 各自团队管理方式及标准不统一,人员管理及协同逐渐混乱。 组织扩大后,难以有效关注个人,无法准确评判个人的成长,贡献等。 三、目标 通…- 4

- 0

-

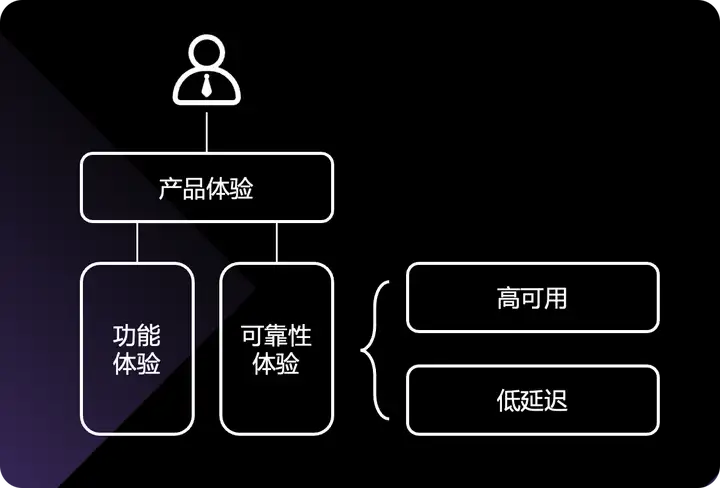

运维稳定性 – 故障处理的系统稳定性与可观测性能力实践

笔者从 12 年开始入行,从事 DevOps 研发工作,做过部署系统、监控系统、可观测性相关产品,也做过 SRE 一线和管理工作,对于可观测性的理解和实践,有一些小小的见解,利用本文和大家做一个探讨分享。本文主要内容包括: 可观测性在整个商业体系中的位置和价值 如何快速发现故障,使用哪类指标告警 SRE 在谈论故障定位的时候,谈的是什么 如何找到故障直接原因,找到止损依据 如何让可观测性系统呈现观…- 3

- 0

-

运维生产故障有哪些?运维常见问题最佳实践

运维生产故障是指在运维过程中出现的各种问题和故障,可能导致系统停机、服务中断或其他运维效率问题。运维生产故障可以根据不同的因素进行分类,下面是一些常见的运维生产故障分类和其常见类型: 1. 硬件故障硬件故障是指由于服务器、网络设备或其他硬件设备的故障或损坏导致的系统停机或服务中断的问题。常见的硬件故障类型包括:– 服务器故障:例如硬盘故障、内存故障等。– 网络设备故障:例如…- 19

- 0

-

经验教训 – 网络安全十四条经验教训

2022年,是网络安全市场高速发展的一年,同时也是企业评估安全项目投资有效性,校准和优化安全防御战略和预算的关键时间节点。面对快速迭代的网络威胁,每位CISO都有自己的方法和视角来总结和反思即将过去的2022年,此类经验总结可为未来的战略规划提供宝贵的知识,正如Veracode首席信息安全官Sohail Iqbal所言:“如果企业不打算吸取这些教训并完善其安全实践,那么将面对更加严格的安全审计和第…- 4

- 0

-

经验教训 – 3.29 #微信QQ出现功能异常#,冲上热搜,妥妥的第一

包括微信语音、账号登录、朋友圈,以及微信支付,都无法正常使用。 有网友表示,电脑版微信大概是在早上10:00左右恢复登录,和小雷登录的时间相吻合。 据腾讯的最新财报显示,微信及WECHAT月活数高达13.1亿,如此大用户量的产品出现故障无疑对大众生活工作带来了不少的影响。 不过有一说一,大厂们服务器故障,似乎每年都得上演那么几次。 轻微一些的,有像B站前阵子那样,视频短暂崩溃了半小时。 严重点的,…- 5

- 0

-

经验教训 – 网络安全经验经验,帮你降低损失风险

对于很多首席信息安全官来说,即将到来的2023年是一个很好的时机,可以反思他们在2022年里学到的经验和教训,以及如何将它们应用到未来。 动荡的2022年即将结束,在这一年,埃隆·马斯克收购了Twitter,俄乌冲突,许多员工重返办公室。人们还看到,一些安全主管因隐瞒数据泄露而被判入狱。 这些事件以及更多事件改变了业务格局,迫使首席信息安全官在不确定领域前行。Trustwave公司的首席信息官Ko…- 12

- 0

-

经验教训 – 2018.12.24 一个800万的教训:运维怎样规避违规操作风险?

“郑大一附院系统瘫痪2小时,违规操作的运维被判5年半”的事件刷了屏。据目前公开资料显示,北京中科某某科技有限公司的夏某某在未经授权或许可的情况下,私自编写了“数据库性能观测程序”和锁表语句,并利用私自记录的账号密码将该程序私自连接郑大一附院“HIS数据库”,导致该锁表语句在“HIS数据库”运行并锁定,造成郑大一附院三个院区所有门诊、临床计算机业务受恶意语句攻击,多个门诊业务系统无法正常操作,所有门…- 21

- 0

-

经验教训 – 服务稳定性SLA-2015年阿里双十一惨痛的教训

文章目录 Toggle 618&&双11SLA服务等级协议单个服务稳定性集群稳定性专项测试稳定性建设小结 618&&双11 作为研发,尤其是后端研发,每年在618或者双11的时候压力特别大,他们祈求服务不要出故障,交易能正常进行,而且期望用户体验非常棒而不是卡顿404等。 但是有时候就是事与愿违,比如在2015年11月11日傍晚,大部分用户反馈购物失败的情况,负责双…- 6

- 0

-

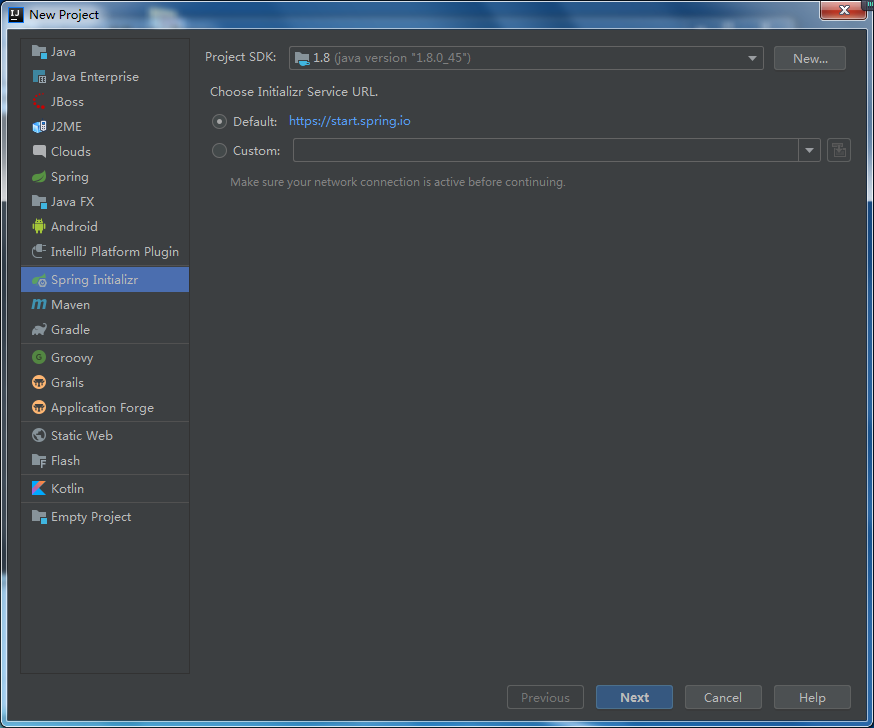

SpringSecurity学习

<<SpringBoot + Spring Security>> 每天更新一点。。。。 文章目录 第1章 初识Spring Security 1.1 Spring Security简介 * 1.2 创建简单项目 * 1.3 修改默认的登录名密码(基于内存用户) 1.3.1 修改application.propeities * 1.3.2 基于内存的多用户配置 1 * 1…- 17

- 0

-

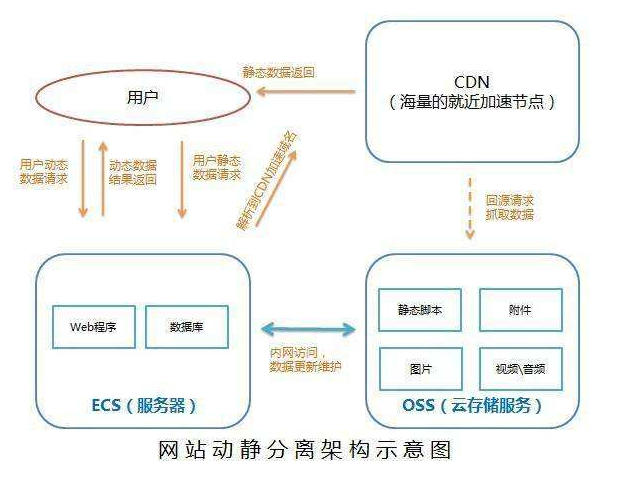

Java电商秒杀系统性能优化(五)——查询性能优化技术之页面静态化

页面静态化 概述 一、静态请求CDN 1.1 回源缓存设置 1.2 有效性判断 1.3 浏览器的三种刷新方式 1.4 CDN自定义缓存策略 二、静态资源部署策略 三、全页面静态化 概述 cdn的核心原理并将静态页面部署到cdn上,之后使用了phantomjs的无头浏览器方案实现了将静态请求和动态请求合并一同部署到cdn上,更进一步的将商品详情页的流量能力提升到极致; 页面静态化,其实就是将动态生成…- 141

- 0

-

详解Node.js API系列 Crypto加密模块

MD5加密算法 算法简介 MD5的全称是Message-Digest Algorithm 5(信息-摘要算法),在90年代初由Mit Laboratory for Computer Science和Rsa data security inc的Ronald l. rivest开发出来,经md2、md3和md4发展而来。它的作用是让大容量信息在用数字签名软件签署私人密匙前被“压缩”成一种保密的格式(就…- 21

- 0

-

详解Node.js API系列 Crypto加密模块(2) Hmac

简介 随着互联网的发展,MD5已经变得越来越不安全了,黑客可以通过彩虹表,查出MD5值所对应的密码,为了解决这个问题,很多网站都开始采用需要密钥加密的Hmac算法。 Hmac算法 HMAC是密钥相关的哈希运算消息认证码(Hash-based Message Authentication Code),HMAC运算利用哈希算法,以一个密钥和一个消息为输入,生成一个消息摘要作为输出。 认证流程 (1) …- 23

- 0

-

详解Node.js API系列 Crypto加密模块(1)

MD5加密算法 算法简介 MD5的全称是Message-Digest Algorithm 5(信息-摘要算法),在90年代初由Mit Laboratory for Computer Science和Rsa data security inc的Ronald l. rivest开发出来,经md2、md3和md4发展而来。它的作用是让大容量信息在用数字签名软件签署私人密匙前被“压缩”成一种保密的格式(就…- 33

- 0

-

docker与openstack的关系

最近Docker和OpenStack是在信息化基础设备虚拟化或云化方面最火的两个开源项目,他们有关系吗,下面来分析分析。 先看看他们分别是什么,我尝试不用网上的高大上术语,而用大白话来解释一下他们,或者刺破他们。 OpenStack:它由很多的组件组成,如果没接触过,基本上你会晕头转向。但是我们只要从它试图要解决的问题来看就不难理解它。它是管理服务器/网络/块存储的工具。关于块存储,简单的理解是把…- 54

- 0

-

Docker暴露2375端口,引起安全漏洞

为了实现集群管理,Docker提供了远程管理接口。Docker Daemon作为守护进程,运行在后台,可以执行发送到管理接口上的Docker命令。正是因为错误的使用了Docker远端接口,引起安全漏洞。 启动Docker Daemon时,加入-H 0.0.0.0:2375,Docker Daemon就可以接收远端的Docker Client发送的指令。注意,Docker是把2375端口作为非加密端…- 37

- 0

幸运之星正在降临...

点击领取今天的签到奖励!

恭喜!您今天获得了{{mission.data.mission.credit}}积分

我的优惠劵

-

¥优惠劵使用时效:无法使用使用时效:

之前

使用时效:永久有效优惠劵ID:×

没有优惠劵可用!