据外媒报道,黑客发现了一种在运行开源 CMS 系统 WordPress 的网站上安装后门插件的前所未有的方法,这个方法依赖于使用弱保护的 WordPress.com 帐户和 Jetpack 插件。

这个方法非常复杂,为了拿下一个网站,黑客必须经历不同的步骤,并且在此过程中,多件事情的出现就会导致攻击失败。尽管如此,据 WordPress 的报告,自 5 月 16 日后,依然出现不少被攻击的案例。

攻击步骤大致如下:

-

黑客从其他地方泄露的用户信息中获取用户名和密码,并尝试登录 WordPress.com 帐户(如果用户在多个平台使用相同密码并且没启用双因子认证会特别容易受到攻击)

-

黑客通过 Jetpack 安装后台插件,它是 WordPress 网站最受欢迎的插件之一。该插件的特点是能够将自主托管的 WordPress 网站连接到 WordPress.com 帐户

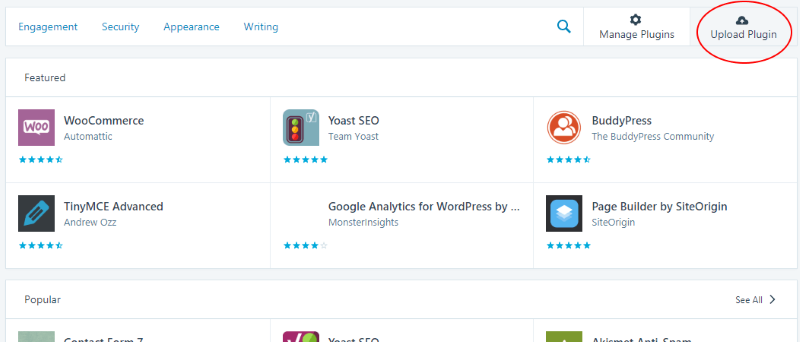

Jetpack 提供的功能选项之一是可以从 WordPress.com Jetpack 仪表盘跨不同站点来安装插件。该插件甚至不必在官方的 WordPress.org 存储库中托管或隐藏,攻击者可以轻松上传带有恶意代码的 ZIP 文件,然后将其发送到每个站点。

安全专家称,攻击从 5 月 16 日开始,黑客部署了一个名为"pluginsamonsters"的插件,后来在 5 月 21 日切换到另一个名为"wpsmilepack"的插件。

目前受感染网站的数量未知,并且检测受感染网站也很困难。

建议开发者如果发现可疑插件,应立即更改其 WordPress.com 帐号密码,启用该帐号的双因子身份验证,并启动站点清理程序。