本篇文章将教大家在 shiro + springBoot 的基础上整合 JWT (JSON Web Token)

如果对 shiro 如何整合 springBoot 还不了解的可以先去看我的上一篇文章 《教你 Shiro 整合 SpringBoot,避开各种坑》

JWT

JSON Web Token(JWT)是一个非常轻巧的规范。这个规范允许我们使用 JWT 在用户和服务器之间传递安全可靠的信息。

我们利用一定的编码生成 Token,并在 Token 中加入一些非敏感信息,将其传递。

一个完整的 Token : eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJmcm9tX3VzZXIiOiJCIiwidGFyZ2V0X3VzZXIiOiJBIn0.rSWamyAYwuHCo7IFAgd1oRpSP7nzL7BF5t7ItqpKViM

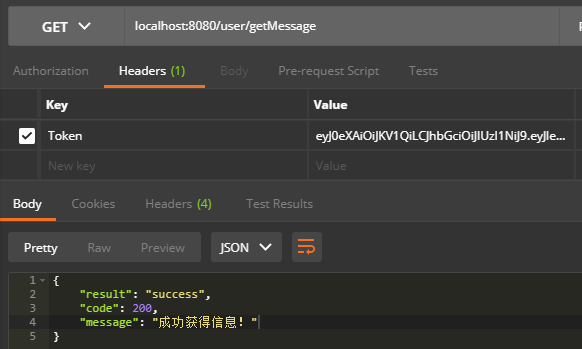

在本项目中,我们规定每次请求时,需要在请求头中带上 token ,通过 token 检验权限,如没有,则说明当前为游客状态(或者是登陆 login 接口等)

JWTUtil

我们利用 JWT 的工具类来生成我们的 token,这个工具类主要有生成 token 和 校验 token 两个方法

生成 token 时,指定 token 过期时间 EXPIRE_TIME 和签名密钥 SECRET,然后将 date 和 username 写入 token 中,并使用带有密钥的 HS256 签名算法进行签名

2

3

4

5

6

7

8

9

10

2Algorithm algorithm = Algorithm.HMAC256(SECRET);

3JWT.create()

4 .withClaim("username", username)

5 //到期时间

6 .withExpiresAt(date)

7 //创建一个新的JWT,并使用给定的算法进行标记

8 .sign(algorithm);

9

10

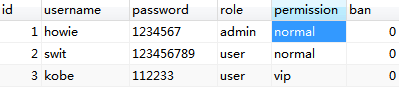

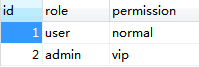

数据库表

role: 角色;permission: 权限;ban: 封号状态

每个用户有对应的角色(user,admin),权限(normal,vip),而 user 角色默认权限为 normal, admin 角色默认权限为 vip(当然,user 也可以是 vip)

过滤器

在上一篇文章中,我们使用的是 shiro 默认的权限拦截 Filter,而因为 JWT 的整合,我们需要自定义自己的过滤器 JWTFilter,JWTFilter 继承了 BasicHttpAuthenticationFilter,并部分原方法进行了重写

该过滤器主要有三步:

-

检验请求头是否带有 token ((HttpServletRequest) request).getHeader("Token") != null

-

如果带有 token,执行 shiro 的 login() 方法,将 token 提交到 Realm 中进行检验;如果没有 token,说明当前状态为游客状态(或者其他一些不需要进行认证的接口)

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

2 protected boolean isAccessAllowed(ServletRequest request, ServletResponse response, Object mappedValue) throws UnauthorizedException {

3 //判断请求的请求头是否带上 "Token"

4 if (((HttpServletRequest) request).getHeader("Token") != null) {

5 //如果存在,则进入 executeLogin 方法执行登入,检查 token 是否正确

6 try {

7 executeLogin(request, response);

8 return true;

9 } catch (Exception e) {

10 //token 错误

11 responseError(response, e.getMessage());

12 }

13 }

14 //如果请求头不存在 Token,则可能是执行登陆操作或者是游客状态访问,无需检查 token,直接返回 true

15 return true;

16 }

17

18 @Override

19 protected boolean executeLogin(ServletRequest request, ServletResponse response) throws Exception {

20 HttpServletRequest httpServletRequest = (HttpServletRequest) request;

21 String token = httpServletRequest.getHeader("Token");

22 JWTToken jwtToken = new JWTToken(token);

23 // 提交给realm进行登入,如果错误他会抛出异常并被捕获

24 getSubject(request, response).login(jwtToken);

25 // 如果没有抛出异常则代表登入成功,返回true

26 return true;

27 }

28

29

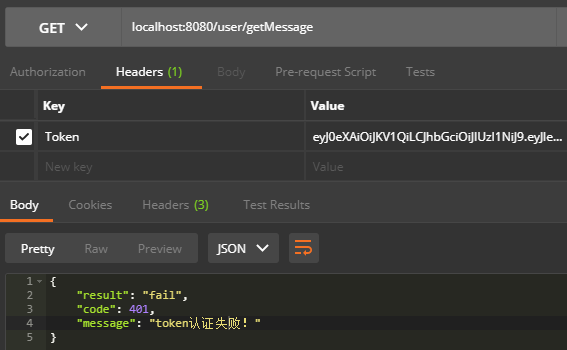

- 如果在 token 校验的过程中出现错误,如 token 校验失败,那么我会将该请求视为认证不通过,则重定向到 /unauthorized/**

另外,我将跨域支持放到了该过滤器来处理

Realm 类

依然是我们的自定义 Realm ,对这一块还不了解的可以先看我的上一篇 shiro 的文章

-

身份认证

2

3

4

5

6

7

8

9

10

11

12

13

2 throw new AuthenticationException("token认证失败!");

3}

4String password = userMapper.getPassword(username);

5if (password == null) {

6 throw new AuthenticationException("该用户不存在!");

7}

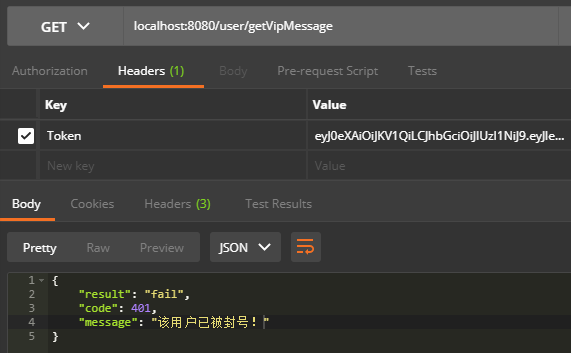

8int ban = userMapper.checkUserBanStatus(username);

9if (ban == 1) {

10 throw new AuthenticationException("该用户已被封号!");

11}

12

13

拿到传来的 token ,检查 token 是否有效,用户是否存在,以及用户的封号情况

-

权限认证

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

2//获得该用户角色

3String role = userMapper.getRole(username);

4//每个角色拥有默认的权限

5String rolePermission = userMapper.getRolePermission(username);

6//每个用户可以设置新的权限

7String permission = userMapper.getPermission(username);

8Set<String> roleSet = new HashSet<>();

9Set<String> permissionSet = new HashSet<>();

10//需要将 role, permission 封装到 Set 作为 info.setRoles(), info.setStringPermissions() 的参数

11roleSet.add(role);

12permissionSet.add(rolePermission);

13permissionSet.add(permission);

14//设置该用户拥有的角色和权限

15info.setRoles(roleSet);

16info.setStringPermissions(permissionSet);

17

18

利用 token 中获得的 username,分别从数据库查到该用户所拥有的角色,权限,存入 SimpleAuthorizationInfo 中

ShiroConfig 配置类

设置好我们自定义的 filter,并使所有请求通过我们的过滤器,除了我们用于处理未认证请求的 /unauthorized/**

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

2public ShiroFilterFactoryBean factory(SecurityManager securityManager) {

3 ShiroFilterFactoryBean factoryBean = new ShiroFilterFactoryBean();

4

5 // 添加自己的过滤器并且取名为jwt

6 Map<String, Filter> filterMap = new HashMap<>();

7 //设置我们自定义的JWT过滤器

8 filterMap.put("jwt", new JWTFilter());

9 factoryBean.setFilters(filterMap);

10 factoryBean.setSecurityManager(securityManager);

11 Map<String, String> filterRuleMap = new HashMap<>();

12 // 所有请求通过我们自己的JWT Filter

13 filterRuleMap.put("/**", "jwt");

14 // 访问 /unauthorized/** 不通过JWTFilter

15 filterRuleMap.put("/unauthorized/**", "anon");

16 factoryBean.setFilterChainDefinitionMap(filterRuleMap);

17 return factoryBean;

18}

19

20

权限控制注解 @RequiresRoles, @RequiresPermissions

这两个注解为我们主要的权限控制注解, 如

2

3

4

2@RequiresRoles("admin")

3

4

2

3

4

2@RequiresRoles(logical = Logical.OR, value = {"user", "admin"})

3

4

2

3

4

2@RequiresPermissions(logical = Logical.AND, value = {"vip", "normal"})

3

4

2

3

4

5

6

7

8

9

2@GetMapping("/getVipMessage")

3@RequiresRoles(logical = Logical.OR, value = {"user", "admin"})

4@RequiresPermissions("vip")

5public ResultMap getVipMessage() {

6 return resultMap.success().code(200).message("成功获得 vip 信息!");

7}

8

9

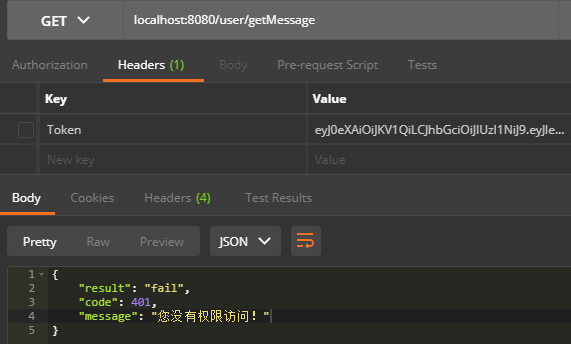

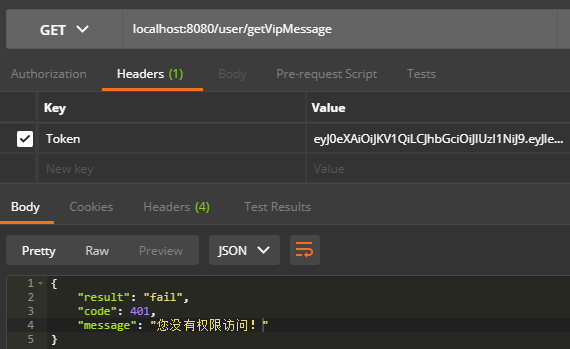

当我们写的接口拥有以上的注解时,如果请求没有带有 token 或者带了 token 但权限认证不通过,则会报 UnauthenticatedException 异常,但是我在 ExceptionController 类对这些异常进行了集中处理

2

3

4

5

6

2public ResultMap handle401() {

3 return resultMap.fail().code(401).message("您没有权限访问!");

4}

5

6

这时,出现 shiro 相关的异常时则会返回

2

3

4

5

6

7

2 "result": "fail",

3 "code": 401,

4 "message": "您没有权限访问!"

5}

6

7

除了以上两种,还有 @RequiresAuthentication ,@RequiresUser 等注解

功能实现

用户角色分为三类,管理员 admin,普通用户 user,游客 guest;admin 默认权限为 vip,user 默认权限为 normal,当 user 升级为 vip 权限时可以访问 vip 权限的页面。

具体实现可以看源代码(开头已经给出地址)

登陆

登陆接口不带有 token,当登陆密码,用户名验证正确后返回 token。

2

3

4

5

6

7

8

9

10

11

12

13

14

2public ResultMap login(@RequestParam("username") String username,

3 @RequestParam("password") String password) {

4 String realPassword = userMapper.getPassword(username);

5 if (realPassword == null) {

6 return resultMap.fail().code(401).message("用户名错误");

7 } else if (!realPassword.equals(password)) {

8 return resultMap.fail().code(401).message("密码错误");

9 } else {

10 return resultMap.success().code(200).message(JWTUtil.createToken(username));

11 }

12}

13

14

2

3

4

5

6

7

2 "result": "success",

3 "code": 200,

4 "message": "eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJleHAiOjE1MjUxODQyMzUsInVzZXJuYW1lIjoiaG93aWUifQ.fG5Qs739Hxy_JjTdSIx_iiwaBD43aKFQMchx9fjaCRo"

5}

6

7

异常处理

2

3

4

5

6

7

8

9

10

11

12

13

14

15

2 @ExceptionHandler(ShiroException.class)

3 public ResultMap handle401() {

4 return resultMap.fail().code(401).message("您没有权限访问!");

5 }

6

7 // 捕捉其他所有异常

8 @ExceptionHandler(Exception.class)

9 public ResultMap globalException(HttpServletRequest request, Throwable ex) {

10 return resultMap.fail()

11 .code(getStatus(request).value())

12 .message("访问出错,无法访问: " + ex.getMessage());

13 }

14

15

权限控制

- UserController(user 或 admin 可以访问)

在接口上带上 @RequiresRoles(logical = Logical.OR, value = {"user", "admin"})

- vip 权限

再加上@RequiresPermissions("vip")

- AdminController(admin 可以访问)

在接口上带上 @RequiresRoles("admin")

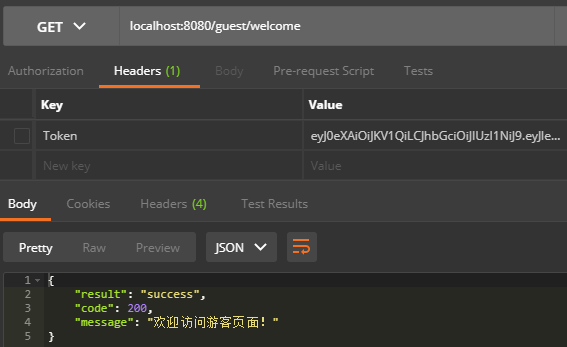

- GuestController(所有人可以访问)

不做权限处理

测试结果